スマホの秘密が全部筒抜け? 京都男児行方不明事件が教えてくれた解析の現実と守り方

2026年に日本中を震撼させた京都男児行方不明事件

この事件では、容疑者のスマートフォンから位置情報や検索履歴が解析され、捜査の重要な手がかりになったと報じられています。

ニュースを見て

「スマホってそこまで調べられるの?」

と驚いた方も多いのではないでしょうか。

今回は、警察がスマホからどんな情報を引き出せるのか、どんなツールを使っているのか、そしてプライバシーを本気で守りたい人にとってどんな選択肢があるのかを、できるだけわかりやすくお話しします。

ちょっと長くなりますがわかり易く説明しますのでお付き合いください。

警察が使うスマホ解析ツール、実はすごい

まず前提として、日本の警察は令状を取得したうえでスマートフォンの解析を行います。

つまり法的な手続きを踏んでいるわけですが、その解析能力は正直なところ一般の方が想像するレベルをはるかに超えています。

今回のケースでは、広大な山林の中から遺体や遺留品を発見するために、容疑者の移動経路を数メートル単位で絞り込む「精緻な解析」が行われたことが大きな特徴です。

世界中の捜査機関で標準的に使われている代表的なデジタル・フォレンジック(電子鑑識)ツールを紹介します。

Cellebrite UFED(セレブライト)

イスラエルのCellebrite社が開発した、スマートフォン解析ツールの世界シェアNo.1と言われる製品です。

端末のパスロック解除、削除済みデータの復元、アプリ内データの抽出など、できることの幅が非常に広いです。

日本の警察も広く導入していると報じられています。

京都府警がこの事件で実際に何を使ったかは公式に発表されていませんが、このツールが使われた可能性は高いと考えられています。

Magnet AXIOM(マグネット・アクシアム)

カナダのMagnet Forensics社製のツールです。

スマホだけでなくPCやクラウド上のデータまで横断的に解析でき、SNSのやりとり、地図アプリの移動履歴、Webブラウザの閲覧履歴などを証拠として見やすく可視化してくれます。

捜査官が「この日、この人はどこにいて、何を調べていたか」をタイムラインで把握するのに非常に優れたツールです。

MSAB XRY

スウェーデンのMSAB社製で、こちらも各国の捜査機関で広く採用されています。

モバイル端末からのデータ抽出に特化しており、対応端末の種類が非常に多いのが特徴です。

スマホから何がわかるのか

こうしたツールを使うと、スマホから驚くほど多くの情報を引き出せます。

具体的には以下のようなものです。

位置情報の履歴

GPSデータはもちろん、Wi-Fiの接続履歴や基地局との通信記録からも、過去にどこにいたかがかなり正確にわかります。

Googleマップのタイムライン機能をオンにしていた場合、数カ月分の移動履歴がそのまま残っていることもあります。

検索履歴とWeb閲覧履歴

ブラウザで何を検索して何を見たか。

シークレットモードで検索しても、端末内にキャッシュやDNSの記録が残っていることがあり、フォレンジックツールはそれを掘り起こせます。

メッセージのやりとり

LINEやSMS、メールの内容。

削除していても、データベースファイルの中に痕跡が残っているケースがあります。

写真や動画のメタデータ

撮影日時はもちろん、GPS情報が埋め込まれていれば撮影場所まで特定できます。

アプリの使用履歴

いつ、どのアプリを、どのくらいの時間使ったか。

Wi-Fi接続履歴

過去に接続したことのあるWi-Fiのアクセスポイント名が端末に記録されていて、そこから行動範囲を推定できます。

つまり普通のスマートフォンは、持ち主の行動をほぼ丸ごと記録する装置だということです。

便利さの裏側には、それだけの情報が蓄積されているわけです。

じゃあプライバシーを守りたい人はどうすればいいのか

ここで誤解してほしくないのですが、プライバシーを守りたいという気持ちは何も後ろめたいことではありません。

自分の行動記録や検索履歴、メッセージの内容を他人に見られたくないのは、ごく当たり前の感覚です。

日記を誰かに読まれたくないのと同じことです

とはいえ、一般的なAndroidスマートフォンやiPhoneは、Googleアカウントの同期やiCloudバックアップなどの仕組みで、クラウド側にも大量のデータが保存されます。

端末を物理的に解析されなくても、クラウド側のデータを令状付きで開示請求されれば、かなりの情報が出てきます。

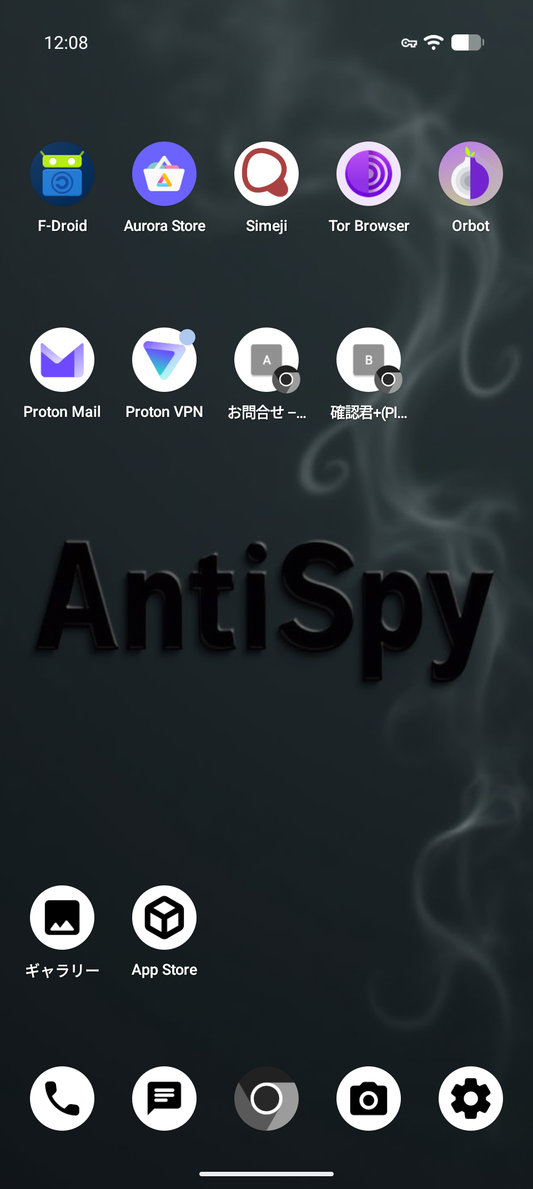

そこでAntiSpyPhone(アンチスパイフォン)という選択肢があります。

AntiSpyPhone(アンチスパイフォン)が強い理由

では具体的に、なぜGrapheneOSを搭載したAntiSpyPhone(アンチスパイフォン)がフォレンジック解析に強いのか、いくつかポイントを挙げます。

まず、Googleへのデータ送信を根本からカットできます。

通常のAndroidスマートフォンは、電源を入れた瞬間からGoogleのサーバーと通信を始め、位置情報、アプリの使用状況、検索履歴などを送り続けます。

AntiSpyPhone(アンチスパイフォン)ではGoogleサービスをサンドボックス化して、特権的なアクセスを与えない設計になっています。

つまりクラウド側に解析対象となるデータがそもそも蓄積されにくいのです。

次に、強力なストレージ暗号化です。

AntiSpyPhone(アンチスパイフォン)はAndroidの暗号化をさらに強化しており、端末がロックされた状態ではデータの抽出が極めて困難になります。

Cellebrite(セレブライト)のようなツールでも、暗号化が適切に施された端末からのデータ抽出には大きな壁があります。

さらに、自動再起動機能があります。

AntiSpyPhone(アンチスパイフォン)には一定時間操作がないと端末を自動的に再起動する機能が搭載されています。

再起動後の端末はBFU(Before First Unlock)状態となり、この状態ではフォレンジックツールによるデータ抽出がさらに難しくなります。

そしてMACアドレスのランダム化。

Wi-Fiに接続するたびに端末の識別子が変わるため、Wi-Fi接続履歴から行動パターンを追跡することが難しくなります。

位置情報の管理もアプリごとに細かく制御でき、そもそも位置情報を端末内に蓄積しない使い方が可能です。

検索履歴については、Googleアカウントにログインしなければ検索履歴がクラウドに保存されることはありません。

ブラウザもVanadiumというChromiumベースのプライバシー強化ブラウザが標準搭載されており、追跡防止の機能が充実しています。

ここで大事なお話

ここまで読んで「それなら犯罪に使えるじゃないか」と思った方もいるかもしれません。

はっきり言います。AntiSpyPhone(アンチスパイフォン)は、犯罪を隠すための道具ではありません。

プライバシーの権利と、犯罪の隠蔽は全く別の話です。

警察は端末の解析だけで捜査をしているわけではありません。

防犯カメラの映像、目撃者の証言、通信キャリアの基地局記録、金融機関の取引履歴、さらには周辺端末のBluetooth信号まで、あらゆる手段を組み合わせて捜査を行います。

スマホの解析を困難にしたところで、犯罪から逃れられるわけではありません。

むしろ、スマホの中身が読めないこと自体が「何かを隠している」という疑いを強める材料にもなり得ます。

プライバシー保護はあくまで正当な権利として行使するものであり、悪用は絶対にしないでください。

これはプライバシーを守るためのツールであって違法行為を正当化するものではありません。

京都の事件では、スマホの解析が事件解明の大きな一歩になりました。

捜査機関がこうした技術を使えること自体は、社会の安全にとって重要なことです。

まとめると

今回の京都男児行方不明事件は、私たちのスマートフォンがどれだけ多くの情報を記録しているかを改めて突きつけました。

位置情報、検索履歴、メッセージ、写真のメタデータ。普通に使っていれば、スマホはあなたの行動日記そのものです。

その情報をきちんと自分の管理下に置きたい、必要のないデータをそもそも蓄積したくないと考える方にとって、AntiSpyPhone(アンチスパイフォン)はひとつの選択肢になります。

ただし繰り返しになりますが、プライバシー保護は権利であって、犯罪の道具ではありません。

自分の情報は自分で守るでも社会のルールはちゃんと守る

その両立ができてこそ、プライバシーを語る資格があるのだと思います。

あなたのスマホの中身、一度見直してみませんか。